Autor: Jochen Möller (Geschäftsführer und CoFounder von EcholoN)

Erstellung: 27.07.2023, letzte Änderung: 19.02.2025

Inhaltsverzeichnis

Welchen Nutzen hat ein WebHook?

Was ist ein HTTP-Request?

Die Vorteile von WebHooks und ihrer Anwendungsfälle

Welches Risiko gibt es bei der Verwendung von Webhooks

Wie erkennen Sie das Thema Datenmanipulation mit einem Webhook?

Beispiele und Anwendungsfälle WebHook

Wie erstelle ich einen WebHook?

EcholoN CTI-Integration mit einem Webhook

Webhooks revolutionieren die Art und Weise, wie wir Daten und Informationen im Internet austauschen. Aber was ist ein Webhook eigentlich?

Ein Webhook ist eine Methode, um Echtzeit-Informationen zwischen Anwendungen auszutauschen. Dabei wird eine Benachrichtigung oder ein Signal von einer Anwendung an eine andere gesendet, wenn ein Ereignis oder eine bestimmte Aktion auf der sendenden Seite stattfindet. Das bedeutet, dass die empfangende Anwendung nicht ständig Anfragen an die sendende Anwendung stellen muss, um herauszufinden, ob es neue Informationen gibt.

Das Konzept eines Webhooks ist sehr einfach: Eine Applikation sendet eine HTTP-Anfrage an eine URL, die von einer anderen Applikation gehostet wird. Die empfangende Applikation kann die webhook-url diese Anfrage verarbeiten und entsprechende Aktionen ausführen.

Nehmen wir zum Beispiel einen Webshop, der einen Zahlungsgateway-Dienst nutzt. Wenn ein Kunde einen Kauf tätigt, sendet das Zahlungs-Gateway einen WebHook mit den Zahlungsdetails an den angegebenen Endpunkt in der Shop-Anwendung. Der Shop kann dann diese Informationen verwenden, um den Bestellstatus des Kunden zu aktualisieren oder Benachrichtigungen zu senden.

Welchen Nutzen hat ein WebHook?

Der Nutzen von Webhooks liegt vor allem darin, dass sie eine schnellere und effizientere Art der Kommunikation zwischen Applikation ermöglichen. Statt ständig Anfragen zu senden und auf eine Antwort zu warten, werden Informationen in Echtzeit übermittelt. Das spart Zeit und Ressourcen und ermöglicht es den Applikation, schneller auf Änderungen zu reagieren.

Welche Alternativen gibt es und was sind die vor- und Nachteile?

Alternative Methoden, um Daten zwischen Applikation auszutauschen, sind beispielsweise APIs oder RSS-Feeds. Der Vorteil von Webhooks gegenüber diesen Alternativen liegt darin, dass sie eine schnellere und direktere Art der Kommunikation ermöglichen. APIs erfordern oft komplexere Implementierung und eine kontinuierliche Abfrage, während RSS-Feeds nicht immer zuverlässig sind und oft nur bestimmte Arten von Daten unterstützen.

Wie ist die Technik und der Aufbau von WebHooks?

Die Technik und der Aufbau von Webhooks sind relativ einfach. Eine sendende Applikation sendet eine HTTP-Anfrage an eine URL, die von einer empfangenden Applikation gehostet wird. Diese Anfrage enthält in der Regel JSON-Daten, die spezifische Informationen über das Ereignis oder die Aktion enthalten, die ausgelöst wurde. Die empfangende Applikation verarbeitet diese Informationen und führt entsprechende Aktionen aus.

Was ist ein HTTP-Request?

Eine HTTP-Request hingegen ist eine Möglichkeit für einen Client, Daten von einem Server anzufordern. Der Server antwortet auf diese Anfrage, indem er die angeforderten Daten an den Client weiterleitet. Der Client kann in diesem Fall jedes Gerät sein, das Zugang zum Internet hat, z. B. ein Laptop, ein Tablet oder ein Mobiltelefon, das einen Webbrowser oder ein Softwareprogramm eines Drittanbieters verwendet.

Wenn Sie beispielsweise eine Website-Adresse in Ihren Browser eingeben, senden Sie eine GET-HTTP-Anfrage an den Website-Server und bitten ihn, den Inhalt der Website bereitzustellen. Der Server sendet dann eine Antwort mit HTML-, CSS- und JavaScript-Code, den Ihr Browser interpretiert und als Webseite anzeigt.

Was sind die Unterschiede?

Obwohl sowohl WebHooks als auch HTTP-Requests die Kommunikation zwischen zwei Anwendungen beinhalten, dienen sie unterschiedlichen Zwecken.

WebHooks sind automatisierte Prozesse, die durch bestimmte Ereignisse in der Anwendung ausgelöst werden, während HTTP-Requests manuell von einem Benutzer initiiert werden, normalerweise über einen Webbrowser.

WebHooks ermöglichen die Echtzeitkommunikation zwischen Anwendungen und können zur Automatisierung von Aufgaben verwendet werden, während HTTP-Requests besser für Situationen geeignet sind, in denen ein Benutzer auf bestimmte Informationen von einem Server zugreifen muss.

Das Verständnis der Unterschiede zwischen WebHooks und HTTP-Requests ist für Unternehmen, die ihre Effizienz durch die Rationalisierung der Kommunikation zwischen ihren Systemen verbessern wollen, von wesentlicher Bedeutung.

Die Vorteile von WebHooks und ihrer Anwendungsfälle

WebHooks werden in der Softwareentwicklung aus gutem Grund immer beliebter. Sie ermöglichen die Echtzeitkommunikation zwischen Anwendungen und bieten zahlreiche Vorteile gegenüber alternativen Methoden des Datenaustauschs.

Die Vorteile eines WebHooks

Echtzeit-Kommunikation: WebHooks erleichtern die sofortige Kommunikation zwischen Anwendungen. Dies bedeutet, dass Anwendungen ohne Verzögerung zusammenarbeiten können, was die Gesamteffizienz verbessert.

Weniger ressourcenintensiv: WebHooks verbrauchen weniger Systemressourcen als Alternativen wie Polling, bei dem wiederholt Informationen vom Server angefordert werden, auch wenn keine neuen Daten vorliegen.

Automatisierung: WebHooks ermöglichen es Unternehmen, Prozesse zu automatisieren, indem sie eine Aktion auslösen, wenn ein Ereignis in einer Anwendung eintritt. So kann beispielsweise ein Geschäft WebHooks verwenden, um sein Inventar automatisch zu aktualisieren, wenn eine neue Lieferung eintrifft.

Alternativen zu WebHooks

WebHooks sind zwar nützlich, aber nicht für jede Situation geeignet. In einigen Fällen können Entwickler andere Methoden des Datenaustauschs wie Polling oder WebSocket in Betracht ziehen.

Polling: Polling ist eine Methode, bei der in regelmäßigen Abständen Daten von einem Server angefordert werden. Polling eignet sich gut für Situationen, in denen keine Echtzeitkommunikation erforderlich ist, z. B. für die Abfrage von Aktienkursen, die einmal täglich aktualisiert werden. Allerdings kann Polling ressourcenintensiver sein.

WebSocket: WebSockets ermöglichen die Echtzeitkommunikation zwischen Server und Client. Sie eignen sich gut für Anwendungen, die eine bidirektionale Kommunikation zwischen Client und Server erfordern, wie z. B. Chat-Anwendungen.

Technologie und Struktur von WebHooks

WebHooks verwenden eine einfache Struktur zum Austausch von Daten zwischen zwei Anwendungen. Wenn in der Quellanwendung ein Ereignis eintritt, sendet sie eine JSON-Nutzlast an einen angegebenen URL-Endpunkt in der Zielanwendung. Der Payload enthält Informationen über das Ereignis, wie z. B. die Art des Ereignisses, die mit dem Ereignis verbundenen Daten und alle Metadaten.

Welches Risiko gibt es bei der Verwendung von Webhooks

Die Verwendung von Webhooks bringt einige Risiken mit sich, die bei der Implementierung und Verwaltung berücksichtigt werden sollten. Hier sind einige der wichtigsten Risiken im Zusammenhang mit der Verwendung von Webhooks:

Sicherheitsrisiken:

-

Datenintegrität: Webhooks übertragen Daten über HTTP, was anfällig für Manipulation sein kann. Es ist wichtig sicherzustellen, dass die übertragenen Daten nicht unterwegs verändert werden.

-

Authentifizierung und Autorisierung: Ohne angemessene Sicherheitsmaßnahmen könnten unbefugte Dritte Webhooks auslösen oder auf sensible Informationen zugreifen. Die Implementierung von Authentifizierung und Autorisierung ist entscheidend, um unbefugten Zugriff zu verhindern.

-

DoS-Angriffe: Wenn ein Webhook-Endpunkt nicht ausreichend abgesichert ist, könnte er anfällig für Denial-of-Service (DoS)-Angriffe sein, bei denen eine große Anzahl von Anfragen gesendet wird, um den Dienst zu überlasten.

Datenlecks:

- Wenn sensible Daten in Webhooks übertragen werden, besteht das Risiko von Datenlecks, insbesondere wenn die Kommunikation nicht verschlüsselt ist oder wenn die Daten an den falschen Empfänger gelangen.

Fehlkonfiguration:

- Fehler bei der Konfiguration von Webhooks können zu unerwartetem Verhalten führen. Zum Beispiel könnte eine falsch konfigurierte URL dazu führen, dass Webhooks an einen falschen Endpunkt gesendet werden.

Nicht verarbeitete Fehler:

- Wenn die empfangende Anwendung oder der Webhook-Endpunkt nicht richtig auf Fehler reagiert oder diese nicht angemessen behandelt, könnten wichtige Benachrichtigungen oder Daten verloren gehen

Abhängigkeiten von Dritten:

- Wenn Sie Webhooks verwenden, um mit Drittanbieter-Diensten zu integrieren, sind Sie von der Verfügbarkeit und Zuverlässigkeit dieser Dienste abhängig. Wenn der Drittanbieter-Service ausfällt oder Änderungen vornimmt, kann dies sich auf Ihre Anwendung auswirken.

Um die Risiken bei der Verwendung von Webhooks zu minimieren, sollten bewährte Sicherheitspraktiken implementiert werden. Diese umfassen beispielsweise die Verwendung von HTTPS sowie die Validierung der Inhalte per HMAC (HMAC – Wikipedia), um Manipulationen vorzubeugen. Die Authentifizierung und Autorisierung von Webhook-Anfragen, welche beispielsweise durch HMAC in Kombination mit einem Reverse Proxy implementiert werden können. Das Logging von Aktivitäten, das z.B. durch eine externe Sicherheitssoftware wie eine Firewall oder ein Reverse Proxy realisiert werden kann, sowie die Implementierung von Fehlerbehandlungsmechanismen.

Darüber hinaus sollten Webhook-Endpunkte regelmäßig auf Sicherheitslücken überprüft werden, um potenzielle Schwachstellen zu identifizieren und zu beheben.

Wie erkennen Sie das Thema Datenmanipulation mit einem Webhook?

Die Erkennung von Datenmanipulation mit Webhooks erfordert sorgfältige Überwachung und Sicherheitsmaßnahmen. Hier sind einige Schritte, die Ihnen helfen können, verdächtige Aktivitäten und Datenmanipulationen in Verbindung mit Webhooks zu erkennen:

Überwachung des Datenverkehrs:

- Überwachen Sie den eingehenden und ausgehenden Datenverkehr an Ihrem Webhook-Endpunkt. Nutzen Sie Logging und Überwachungstools, um alle Webhook-Anfragen und -Antworten zu protokollieren.

Validierung der Daten:

- Stellen Sie sicher, dass die empfangenen Daten den erwarteten Format- und Strukturvorgaben entsprechen. Unzulässige oder unerwartete Daten können auf eine mögliche Manipulation hinweisen.

Authentifizierung und Autorisierung:

- Verwenden Sie Authentifizierung und Autorisierung, um sicherzustellen, dass nur berechtigte Absender Webhooks auslösen können. Dies kann mithilfe von API-Schlüsseln, OAuth-Token oder anderen Mechanismen erfolgen.

Signaturprüfung:

- Verwenden Sie digitale Signaturen oder HMAC (Hash-based Message Authentication Code) zur Überprüfung der Integrität der empfangenen Daten. Wenn die Signatur nicht gültig ist, könnte dies auf Datenmanipulation hinweisen.

IP-Whitelisting:

- Beschränken Sie den Zugriff auf Ihren Webhook-Endpunkt auf vertrauenswürdige IP-Adressen. Dies verhindert den Zugriff von unbekannten Quellen.

Rate-Limiting:

- Begrenzen Sie die Häufigkeit von Webhook-Anfragen von einzelnen Absendern, um DoS-Angriffe oder unerwünschte Datenüberlastungen zu verhindern.

Überwachung auf ungewöhnliche Aktivitäten:

- Richten Sie Überwachungssysteme ein, um ungewöhnliche oder verdächtige Aktivitäten zu erkennen. Dazu gehören ungewöhnliche Datenmuster, eine erhöhte Anzahl von Anfragen oder unerwartete Änderungen im Verhalten des Webhook-Endpunkts.

Regelmäßige Sicherheitsüberprüfungen:

- Führen Sie regelmäßige Sicherheitsüberprüfungen Ihres Webhook-Endpunkts durch, um potenzielle Schwachstellen und Sicherheitslücken zu identifizieren und zu beheben.

Protokollierung von Fehler- und Warnmeldungen:

- Implementieren Sie ein Protokollierungssystem, das Fehler und Warnungen im Zusammenhang mit Webhook-Aktivitäten erfasst. Dies ermöglicht es Ihnen, auf verdächtige Aktivitäten schnell zu reagieren.

Benachrichtigungen bei verdächtigen Vorfällen:

- Konfigurieren Sie Benachrichtigungen, die ausgelöst werden, wenn verdächtige Aktivitäten erkannt werden. Dies ermöglicht es Ihnen, schnell auf potenzielle Datenmanipulationen zu reagieren.

Die frühzeitige Erkennung von Datenmanipulationen in Verbindung mit Webhooks ist entscheidend, um die Integrität Ihrer Daten und Ihrer Anwendung zu schützen. Die oben genannten Maßnahmen helfen dabei, verdächtige Aktivitäten zu identifizieren und darauf angemessen zu reagieren, um mögliche Schäden zu minimieren.

Beispiele und Anwendungsfälle WebHook

Es gibt viele Anwendungsfälle für WebHooks. Einige Beispiele sind:

- Benachrichtigungen: Eine Applikation kann Webhooks verwenden, um Benachrichtigungen an andere Applikation zu senden, wenn bestimmte Ereignisse stattfinden. Beispielsweise kann eine E-Commerce-Website Webhooks verwenden, um eine andere Applikation zu benachrichtigen, wenn eine Bestellung aufgegeben wird.

- Automatisierung: Webhooks können verwendet werden, um Automatisierung zu ermöglichen, indem sie Informationen in Echtzeit zwischen Applikation austauschen. Beispielsweise kann eine Marketing-Automatisierungsanwendung Webhooks verwenden, um Kundeninformationen von einer anderen Applikation zu empfangen, die CRM-Daten speichert.

- Datenintegration: Webhooks können auch verwendet werden, um Daten zwischen Applikationen zu integrieren. Beispielsweise kann eine Analytics-Applikation Webhooks verwenden, um Daten von einer anderen Applikation zu empfangen, die Nutzungsdaten speichert.

- Webentwicklung: Webhooks sind auch in der Webentwicklung nützlich, um Änderungen an einer Website oder einem Webdienst in Echtzeit an andere Anwendungen weiterzugeben. Dies kann beispielsweise bei der Aktualisierung von Inhalten oder bei der Verarbeitung von Formulardaten hilfreich sein.

Die Verwendung von Webhooks ermöglicht die nahtlose Integration und den Datenaustausch zwischen verschiedenen Anwendungen und Diensten, wodurch Prozesse automatisiert und die Effizienz verbessert werden können. Es ist wichtig zu beachten, dass die Implementierung und Konfiguration von Webhooks von der jeweiligen Anwendung abhängen und in der Regel eine gewisse technische Expertise erfordern.

Beispiele für die Verwendung von WebHooks in verschiedenen Branchen:

-

E-Commerce: Ein Geschäft kann WebHooks verwenden, um den Lagerbestand zu aktualisieren, wenn neue Sendungen eintreffen, oder um den Kunden automatisch zu benachrichtigen, wenn sich der Status seiner Bestellung ändert.

-

Gesundheitswesen: Ein Hersteller medizinischer Geräte kann WebHooks verwenden, um die Leistung seiner Geräte in Echtzeit zu überwachen, so dass er Probleme schnell erkennen und beheben kann.

-

Finanzdienstleistungen: Banken können mit WebHooks den Prozess der Benachrichtigung von Kunden über ungewöhnliche Kontobewegungen automatisieren.

-

Soziale Medien: Soziale Medienplattformen nutzen WebHooks in großem Umfang, um Nutzer über neue Nachrichten, Beiträge und Aktualisierungen zu informieren.

Zusammenfassend lässt sich sagen, dass WebHooks ein wertvolles Werkzeug in der Softwareentwicklung sind, das die Kommunikation zwischen Anwendungen in Echtzeit ermöglicht und Prozesse automatisiert, wodurch die Effizienz verbessert wird. Obwohl sie nicht für jede Situation geeignet sind, bieten WebHooks zahlreiche Vorteile gegenüber Alternativen wie Polling. Wenn Unternehmen die Struktur und Technologie von WebHooks verstehen, können sie dieses nützliche Tool nutzen, um ihre Systeme zu rationalisieren und ihre Produktivität zu steigern.

Wie erstelle ich einen WebHook?

Die Erstellung eines Webhooks kann je nach der verwendeten Anwendung und Programmiersprache unterschiedlich sein. Hier ist eine allgemeine Anleitung zur Erstellung eines Webhooks:

- Erstellen Sie eine URL-Endpunkt, der die empfangenden Daten verarbeitet. Sie können eine eigene URL-Endpunkt auf Ihrer eigenen Website oder auf einem Drittanbieter-Service erstellen.

- Definieren Sie das Ereignis, das den Webhook auslösen wird. In den meisten Fällen können Sie das Ereignis in der Anwendung auswählen oder einstellen, von der der Webhook stammt.

- Erstellen Sie die HTTP-Anfrage, die an die URL-Endpunkt gesendet wird, wenn das Ereignis ausgelöst wird. Diese Anfrage sollte die Daten enthalten, die Sie übermitteln möchten, und im JSON-Format codiert sein.

- Verarbeiten Sie die Daten in der URL-Endpunkt, sobald sie empfangen wurden. In den meisten Fällen müssen Sie die Daten decodieren und sie in der Anwendung verarbeiten.

- Geben Sie eine Bestätigung an die sendende Anwendung zurück, um zu bestätigen, dass die Daten empfangen und verarbeitet wurden.

Beispiele für die Implementierung eines WebHook

Beispiel WebHook

POST request an yourapi.example.com/api/webhook

/8e266dd3689844e58d2aa16e38f618aafe25b1b4b8de4847b5ad9f76c5b44a2a

payload

{

"serialNumber": "PLE654-6964-10261",

"error": "212-16-17"

}

Ergebnis

{

"reference": "CASE-000181"

}

Hier sind einige Beispiele für die Implementierung von WebHooks in gängigen Programmiersprachen:

Webhook in Node.js

Node.js bietet das "Flask"-Paket zur Erstellung von Webanwendungen, die HTTP-Anfragen, einschließlich WebHooks, verarbeiten können. Um einen WebHook in Node.js zu implementieren, können Sie den folgenden Code verwenden:

const express = require('express')

const app = express()

const port = 3000

app.post('/webhook', (req, res) => {

console.log(req.body) // Nutzdaten fuer Webhook

res.status(200).send('Webhook erfolgreich empfangen.')

})

app.listen(port, () => {

console.log(`Beispiel-App lauscht auf "http://localhost:${port}'")

})

Webhook in Python

Python stellt das Paket "flask" zur Verfügung, um eine Webanwendung zu erstellen, die HTTP-Anfragen, einschließlich WebHooks, verarbeiten kann. Um einen WebHook in Python zu implementieren, können Sie den folgenden Code verwenden:

from flask import Flask, Anfrage

app = Flask(__name__)

@app.route('/webhook', methods=['POST'])

def webhook():

print(request.json) # Nutzdaten fuer Webhook

return 'Webhook erfolgreich empfangen.', 200

if __name__ == '__main__':

app.run(port=3000)

Wenn Sie diese Schritte befolgen und WebHooks anhand der obigen Codebeispiele implementieren, können Sie die Prozesse Ihrer Anwendung automatisieren und die Kommunikation zwischen Ihren Anwendungen verbessern.

Es ist auch wichtig, Sicherheitsmaßnahmen für Ihren Webhook zu implementieren, um unautorisierten Zugriff zu verhindern. Beispielsweise können Sie eine Authentifizierung durchführen, um sicherzustellen, dass nur autorisierte Anwendungen den Webhook aufrufen können.

Es kann hilfreich sein, die Dokumentation der Anwendung, von der der Webhook stammt, zu konsultieren, um spezifische Anweisungen und Implementierungsrichtlinien zu erhalten.

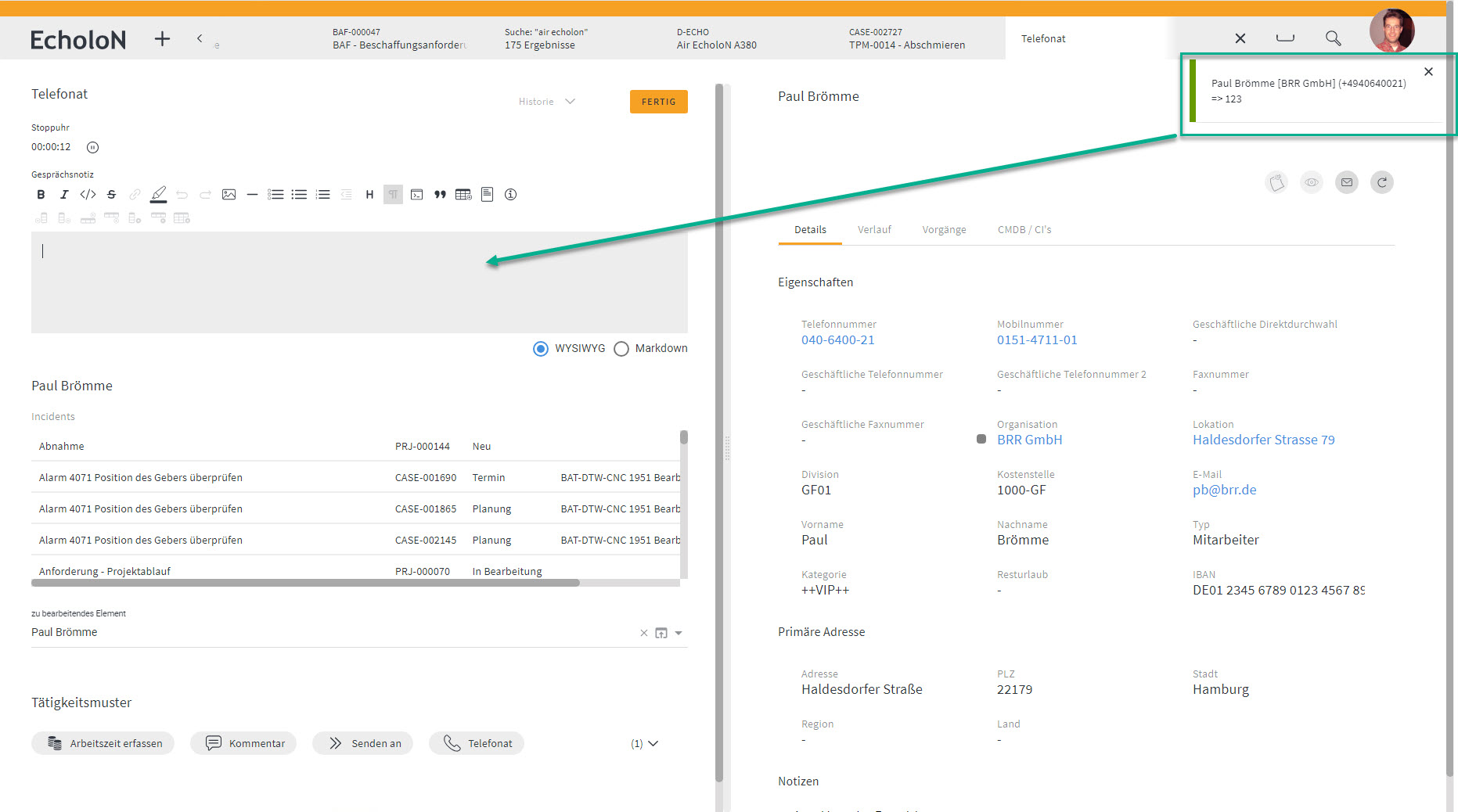

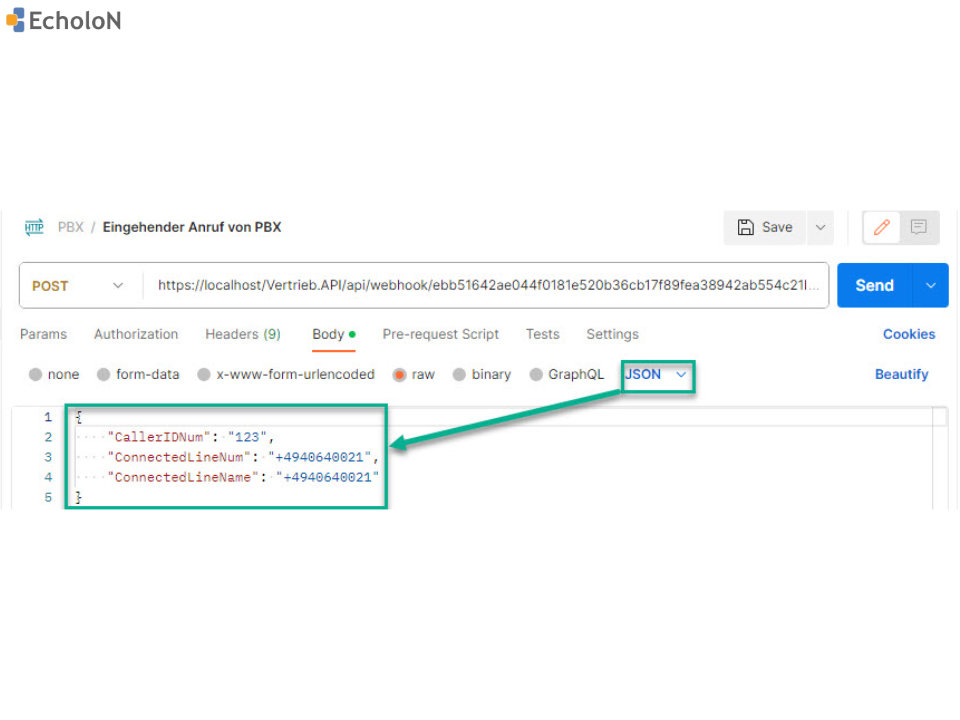

EcholoN CTI-Integration mit einem Webhook

Eine EcholoN CTI-Integration mit einem Webhook ist wie folgt aufgebaut:

- Erstellen Sie eine URL-Endpunkt, der die empfangenden Daten verarbeitet. Diese URL kann auf Ihrer eigenen Website oder auf einem Drittanbieter-Service gehostet werden.

- Definieren Sie das Ereignis, das den Webhook auslösen wird. In diesem Fall können Sie das Ereignis auswählen, das ausgelöst wird, wenn ein Anruf in der EcholoN CTI-Software eingeht.

- Erstellen Sie die HTTP-Anfrage, die an die URL-Endpunkt gesendet wird, wenn das Ereignis ausgelöst wird. Diese Anfrage sollte die Daten des eingehenden Anrufs enthalten, wie zum Beispiel Anruf-ID, Rufnummer des Anrufers und die Rufnummer des Angerufenen.

- Verarbeiten Sie die Daten in der URL-Endpunkt, sobald sie empfangen wurden. In diesem Beispiel könnten Sie die empfangenen Anrufdaten in einem CRM-System speichern oder eine Benachrichtigung an den zuständigen Mitarbeiter senden.

- Geben Sie eine Bestätigung an die EcholoN CTI-Software zurück, um zu bestätigen, dass die Daten empfangen und verarbeitet wurden.

Es ist wichtig zu beachten, dass EcholoN eine offene CTI-Schnittstelle bereitstellt, die die Integration von Drittanbieter-Anwendungen über Webhooks erleichtert. Die EcholoN API-Dokumentation enthält weitere Informationen darüber, wie Webhooks in die CTI-Integration integriert werden können.

Vielleicht auch noch interessant:

- Blog-Artikel: Was ist GraphQL?

- Blog-Artikel: Microservices, Micro-Prozesse und API

- Blog-Artikel: Datenintegration / DI / ETL

- Blog-Artikel: Das MQTT Protokoll im IoT - Message Queuing Telemetry Transport